| Exeon Analytics erweitert Portfolio um UEBA-Lösung zur Erkennung interner Bedrohungen durch Verhaltensanalyse von Nutzern und Anwendungen. | Exeon Analytics expands portfolio with UEBA solution for detecting internal threats through user and application behavior analysis. |

| Der Schweizer Cybersecurity-Anbieter Exeon Analytics aus Zürich hat eine neue Lösung zur Verhaltensanalyse von Nutzern und Anwendungen vorgestellt. Die UEBA-Technologie soll identitätsbasierte Angriffe erkennen, die klassische Sicherheitssysteme oft übersehen.

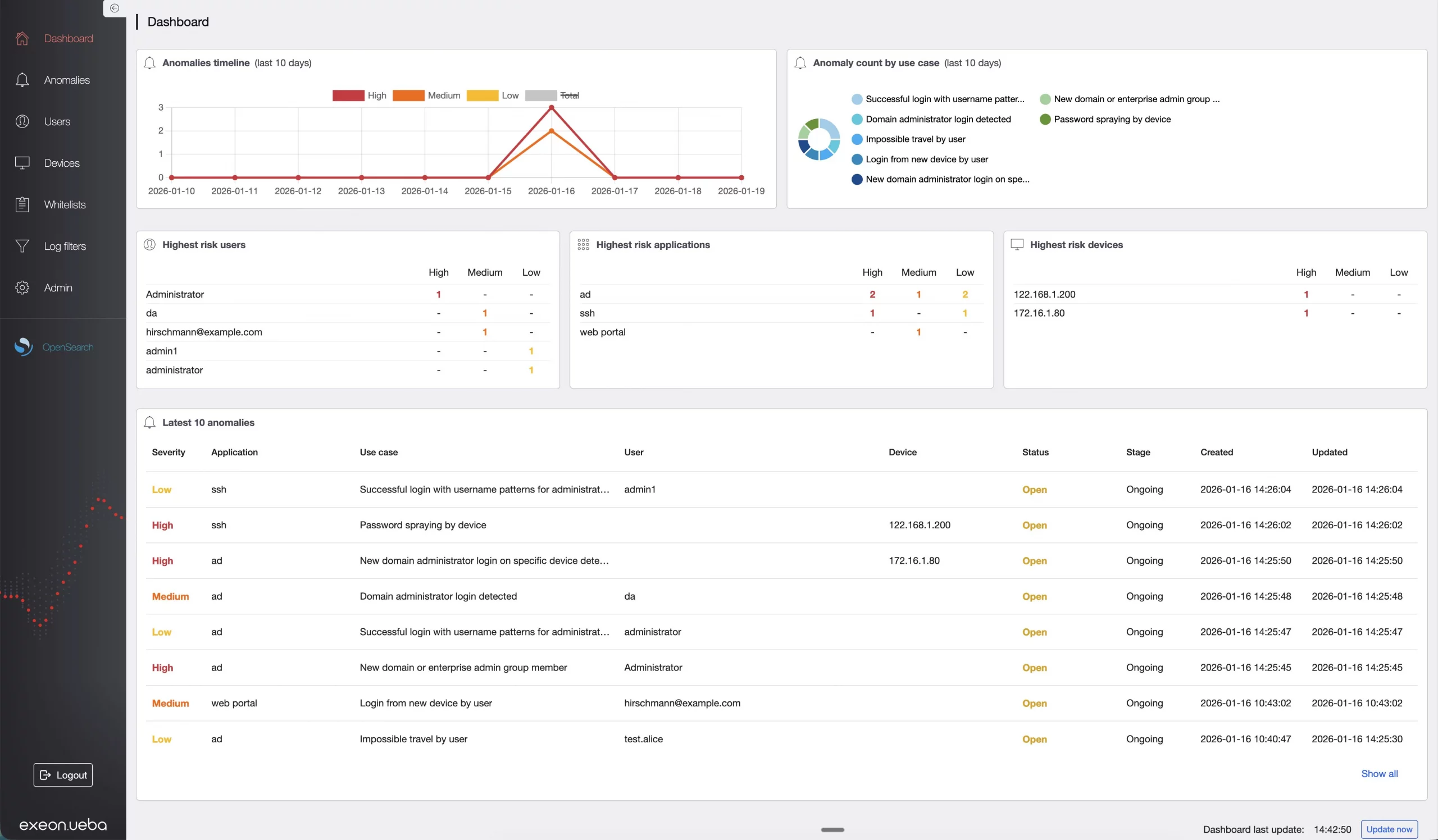

Moderne Cyberangriffe setzen zunehmend auf kompromittierte Zugangsdaten statt auf technische Schwachstellen. Um diese Form der Bedrohung zu adressieren, hat Exeon Analytics am 20. Januar 2026 die Lösung Exeon.UEBA vorgestellt. Die Technologie analysiert das Verhalten von Nutzern, Anwendungen und Unternehmensressourcen, um verdächtige Aktivitäten zu identifizieren. Während die bestehende Network Detection & Response Lösung Exeon.NDR Netzwerkaktivitäten anhand von Metadaten überwacht, konzentriert sich UEBA (User and Entity Behavior Analytics) auf Verhaltensauffälligkeiten innerhalb legitim genutzter Systeme. Die Lösung wertet Logdaten aus Benutzer- und Administratoridentitäten, Unternehmensanwendungen, APIs, Dienstkonten sowie Zugriffs- und Infrastruktursystemen wie VPNs oder IAM-Plattformen aus. Kontextbasierte Korrelation statt Einzelereignisse Das System korreliert Ereignisse über verschiedene Systeme hinweg und bewertet sie als zusammenhängende Verhaltensmuster. Dadurch lassen sich Angriffsmuster wie Passwort-Spraying über mehrere Anwendungen, unberechtigte Zugriffe auf kritische Systeme oder auffällige Berechtigungsänderungen erkennen – auch wenn einzelne Logeinträge isoliert betrachtet unauffällig erscheinen. Durch stream-basierte Verarbeitung kann die Lösung auch große Log-Datenmengen in Echtzeit analysieren. Security-Teams erhalten priorisierte Warnmeldungen mit Kontext anstelle zahlreicher isolierter Events. Reduktion von Fehlalarmen und SIEM-Kosten Die intelligente Korrelation soll die Anzahl der Fehlalarme reduzieren und gleichzeitig komplexe, mehrstufige Angriffsmuster identifizieren. Durch Normalisierung, Deduplikation und Verdichtung von Logdaten werden nur sicherheitsrelevante Informationen an nachgelagerte SIEM- oder SOAR-Systeme weitergegeben. Dies reduziert Datenvolumen und damit verbundene Lizenzkosten. Datenschutzkonforme Bereitstellung Exeon.UEBA lässt sich vollständig on-premises, in privaten Cloud-Umgebungen oder air-gapped betreiben. Die Analyse erfolgt innerhalb der Exeon-Appliance. Sensible Identitätsinformationen können verschlüsselt oder anonymisiert verarbeitet werden, was den Einsatz auch in regulierten Branchen ermöglichen soll. Gregor Erismann, Co-CEO von Exeon Analytics, kommentiert: „Angriffe nutzen heute Vertrauen statt Schwachstellen. Mit Exeon.UEBA schaffen wir Transparenz über Nutzer- und Anwendungsverhalten.“ Das Unternehmen aus Zürich bietet Sicherheitsanalysen für Netzwerke, Nutzer und Anwendungen an. Die Lösungen kombinieren KI-basierte Verhaltensanalyse mit regelbasierter Logik und lassen sich in bestehende SOC- und SIEM-Infrastrukturen integrieren. Zu den Kunden zählen unter anderem Postfinance, SWISS International Airlines und die Schweizer Bundesverwaltung. |

Swiss cybersecurity provider Exeon Analytics, based in Zurich, has unveiled a new solution for analyzing user and application behavior. The UEBA technology is designed to detect identity-based attacks that traditional security systems often overlook.

Modern cyberattacks increasingly rely on compromised access data rather than technical vulnerabilities. To address this type of threat, Exeon Analytics introduced the Exeon.UEBA solution on January 20, 2026. The technology analyzes the behavior of users, applications, and corporate resources to identify suspicious activity. While the existing network detection and response solution Exeon.NDR monitors network activity based on metadata, UEBA (user and entity behavior analytics) focuses on behavioral anomalies within legitimately used systems. The solution evaluates log data from user and administrator identities, enterprise applications, APIs, service accounts, and access and infrastructure systems such as VPNs or IAM platforms. Context-based correlation instead of individual events The system correlates events across different systems and evaluates them as related behavior patterns. This allows attack patterns such as password spraying across multiple applications, unauthorized access to critical systems, or suspicious permission changes to be detected – even if individual log entries appear unremarkable when viewed in isolation. Stream-based processing enables the solution to analyze large amounts of log data in real time. Security teams receive prioritized alerts with context instead of numerous isolated events. Reduction of false alarms and SIEM costs Intelligent correlation is designed to reduce the number of false alarms while identifying complex, multi-stage attack patterns. Through normalization, deduplication, and compression of log data, only security-relevant information is passed on to downstream SIEM or SOAR systems. This reduces data volume and associated licensing costs. Data protection-compliant deployment Exeon.UEBA can be operated entirely on-premises, in private cloud environments, or air-gapped. The analysis takes place within the Exeon appliance. Sensitive identity information can be processed in encrypted or anonymized form, which should also enable its use in regulated industries. Gregor Erismann, Co-CEO of Exeon Analytics, comments: “Today’s attacks exploit trust rather than vulnerabilities. With Exeon.UEBA, we create transparency about user and application behavior.” The Zurich-based company offers security analytics for networks, users, and applications. Its solutions combine AI-based behavioral analysis with rule-based logic and can be integrated into existing SOC and SIEM infrastructures. Customers include Postfinance, SWISS International Airlines, and the Swiss Federal Administration. |

| Markus Fritz, General Manager DACH bei Acronis, erklärt im Podcast Security, Storage und Channel Germany mit Carolina Heyder, warum Unternehmen eine umfassende Cybersicherheit benötigen. | Markus Fritz, General Manager DACH at Acronis, explains in the podcast Security, Storage and Channel Germany with Carolina Heyder why companies need comprehensive cyber security. |

Dr. Jakob Jung ist Chefredakteur Security Storage und Channel Germany. Er ist seit mehr als 20 Jahren im IT-Journalismus tätig. Zu seinen beruflichen Stationen gehören Computer Reseller News, Heise Resale, Informationweek, Techtarget (Storage und Datacenter) sowie ChannelBiz. Darüber hinaus ist er für zahlreiche IT-Publikationen freiberuflich tätig, darunter Computerwoche, Channelpartner, IT-Business, Storage-Insider und ZDnet. Seine Themenschwerpunkte sind Channel, Storage, Security, Datacenter, ERP und CRM.

Kontakt – Contact via Mail: jakob.jung@security-storage-und-channel-germany.de