| Pooja Prabhukhot, Content Marketing Manager bei Qualys, analysiert die zehn führenden Cloud-Compliance-Plattformen für Unternehmen und zeigt, welche Kriterien 2026 wirklich entscheiden. | Pooja Prabhukhot, Content Marketing Manager at Qualys, analyzes the ten leading cloud compliance platforms for businesses and reveals which criteria will truly matter in 2026. |

| Cloud-Compliance ist längst keine rein technische Angelegenheit mehr. Vorstände fordern Transparenz über regulatorische Risiken, Aufsichtsbehörden erwarten lückenlose Nachweise statt bloßer Absichtserklärungen, und Unternehmenskunden verlangen Sicherheit in Echtzeit. Gleichzeitig werden Rahmenwerke wie NIST und CIS immer schwieriger umzusetzen, da Cloud-Umgebungen über Anbieter, Regionen und Betriebsmodelle hinweg zunehmend fragmentiert sind.

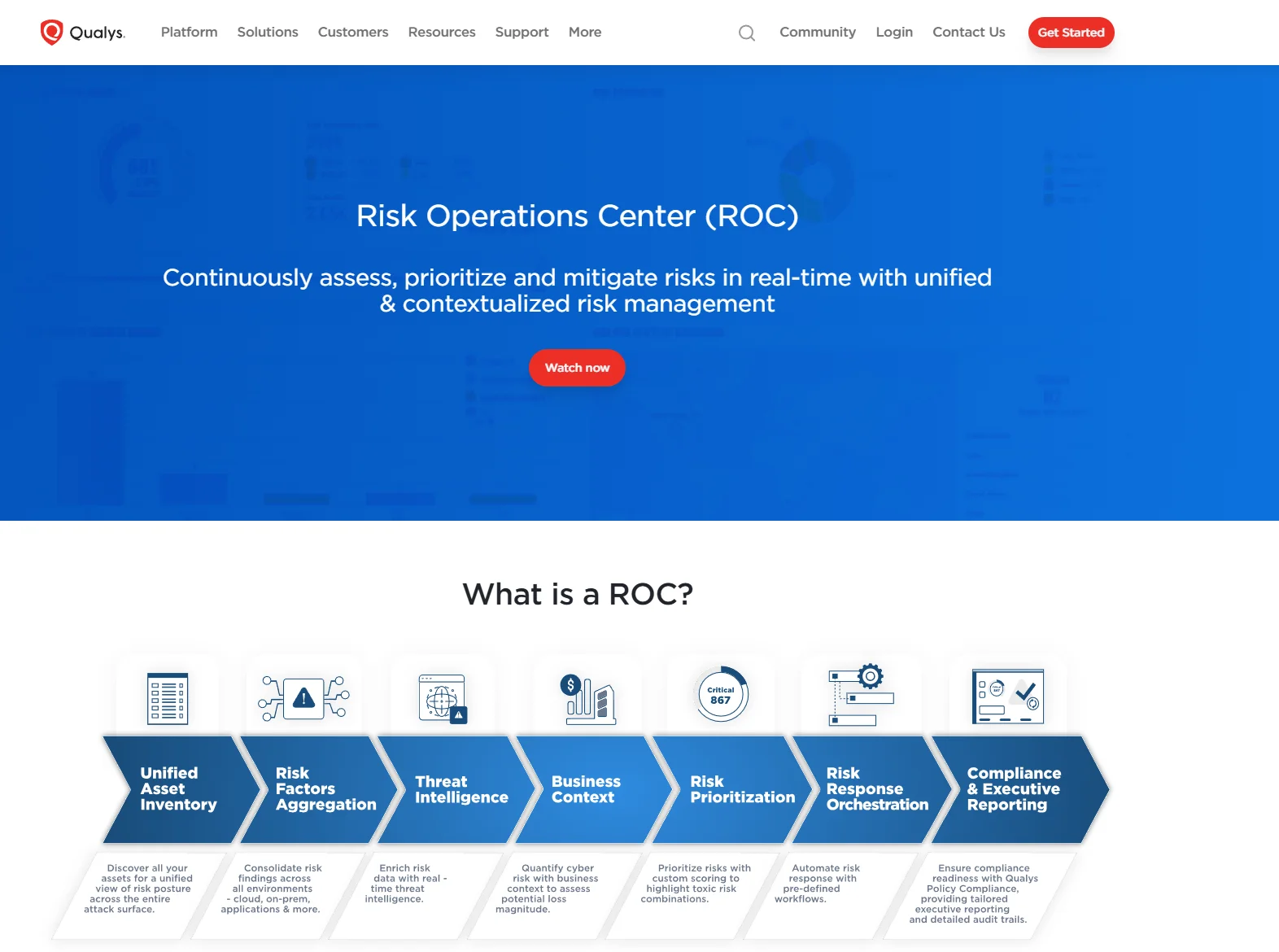

Für Sicherheitsverantwortliche ist diese Entwicklung strukturell bedingt: Compliance wird immer umfangreicher, die Cloud steht nicht still, und klassische Audit-Modelle wurden für keines von beiden entwickelt. Dieses Dilemma erzwingt einen Wandel – von der periodischen Validierung hin zu einer kontinuierlichen, risikobewussten Kontrollsicherung. Warum Cloud-Compliance zum Betriebsmodell-Problem geworden istIn regulierten Branchen hat sich die zentrale Frage verschoben: Es geht nicht mehr nur darum, ob ein Unternehmen SOC 2 oder ISO 27001 einhält, sondern ob es die Wirksamkeit seiner Kontrollen kontinuierlich nachweisen und Risikowerte in sich täglich ändernden Umgebungen dauerhaft senken kann. Der Regulierungsdruck wächst auf mehreren Ebenen gleichzeitig: Unternehmen müssen Kontrollen gemäß SOC 2, ISO 27001, NIST und CIS abbilden sowie Anforderungen aus PCI DSS 4.0, HIPAA, DSGVO und DORA erfüllen. Die Kosten für Nichteinhaltung übersteigen dabei mittlerweile oft jene der Behebung – durch Strafen, fehlgeschlagene Audits und verzögerte Geschäftsabschlüsse. Erschwerend kommt hinzu, dass hybride und Multi-Cloud-Umgebungen die Transparenz erheblich beeinträchtigen. Workloads, die sich über AWS, Azure, GCP, SaaS und lokale Systeme erstrecken, erzeugen unterschiedliche Steuerungsebenen und Modelle geteilter Verantwortung. Richtlinien einheitlich durchzusetzen wird damit zur Systemfrage. In der Praxis sind Compliance-Verstöße daher weniger auf fehlende Richtlinien als auf Sichtbarkeitslücken, Konfigurationsabweichungen und verzögerte Erkennung zurückzuführen. Sechs Kriterien, die moderne Compliance-Tools erfüllen müssenEffektive Cloud-Compliance-Plattformen müssen heute mehrere Anforderungen gleichzeitig erfüllen. Erstens ist eine einheitliche Sichtbarkeit über Cloud, On-Premises, Kubernetes und Endpunkte hinweg unverzichtbar – Kontrollen lassen sich nicht auf unbekannte oder inkonsistent inventarisierte Assets anwenden. Zweitens erfordert die Abdeckung mehrerer regulatorischer Frameworks die Möglichkeit, Kontrollen einmalig zu definieren und für verschiedene Vorschriften wiederzuverwenden. Drittens muss die Beweissicherung auf Basis von Live-Telemetrie automatisiert erfolgen, um die Abhängigkeit von manuellen, zeitpunktbezogenen Artefakten zu eliminieren. Viertens ist risikobasierte Priorisierung entscheidend: Nicht alle Kontrolllücken sind gleich kritisch – Tools müssen helfen, echte Risiken von Fehlalarmen zu trennen. Fünftens sollten Plattformen direkt mit Remediation-Workflows und ITSM-Systemen integriert sein, damit Probleme nicht nur gemeldet, sondern auch gelöst werden. Sechstens ist eine audit-konforme Berichterstattung notwendig, die behördlichen Kontrollen standhält und die Risikobewertung belastbar unterstützt. Die zehn Plattformen im ÜberblickQualys TotalCloud mit Policy Audit gilt als umfassende Grundlage für Unternehmen, die in dynamischen Cloud-Umgebungen kontinuierliche Kontrollwirksamkeit nachweisen müssen. Die Plattform bewertet Konfigurationen in AWS, Azure, GCP, OCI, Kubernetes und Containerumgebungen und ermöglicht es, Kontrollen einmalig zu definieren und über mehr als hundert regulatorische Frameworks hinweg zu bewerten. Wiz überzeugt durch agentenlose Transparenz über Cloud-Workloads, Konfigurationen, Identitäten und Daten hinweg sowie durch kontextbasierte Risikodiagramme, die Angriffspfade sichtbar machen. Als hochwertige Ebene für Risiko- und Expositionsanalyse dient die Plattform eher der Priorisierung als der eigentlichen Compliance-Durchsetzung. Microsoft Defender for Cloud ist besonders für Azure-zentrierte Strategien geeignet. Die native Integration in Microsoft-Umgebungen bietet solide Posture-Management-Funktionen, stößt jedoch bei Multi-Cloud- oder umfassenderen regulatorischen Anforderungen an ihre Grenzen. Orca Security punktet bei Cloud-nativen Teams mit schneller, agentenloser Sichtbarkeit, erfordert jedoch für formale Audit-Anforderungen ergänzende Instrumente. Palo Alto Networks Cortex Cloud verknüpft Compliance-Signale mit Bedrohungserkennung und eignet sich als Sicherheitskontext-Ebene für bedrohungsorientierte Compliance-Entscheidungen. Trend Micro Cloud One fokussiert auf Workload- und Containersicherheit und ergänzt governance-orientierte Plattformen. SentinelOne Singularity Cloud Platform erweitert endpunktbasierte Sicherheitsmodelle auf Cloud-Umgebungen, ist aber für die formale Compliance auf externe Tools angewiesen. Fortinet Lacework Cloud Security analysiert Verhaltensrisiken und Abweichungen über Cloud-Workloads hinweg – ein Ansatz, der statische Konfigurationsprüfungen sinnvoll ergänzt, aber für regulatorische Audits zusätzlicher Strukturierung bedarf. AWS Security Hub dient AWS-nativen Teams als Aggregationsschicht für Compliance-Ergebnisse, reicht für Multi-Cloud-Anforderungen jedoch in der Regel nicht aus. ServiceNow Risk & Compliance schließlich adressiert Governance, Workflow-Orchestrierung und Audit-Durchführung, ist jedoch für die kontinuierliche Kontrollvalidierung auf Cloud-Sicherheitsplattformen angewiesen. Compliance als messbare ResilienzIn Cloud-first-Unternehmen wird operative Belastbarkeit durch kontinuierliche Kontrolldurchsetzung, Drift-Erkennung, Risikopriorisierung und belastbare Nachweise unter realen Bedingungen nachgewiesen. Wenn Compliance als dauerhaftes Betriebsmodell und nicht als Audit-Maßnahme funktioniert, wird sie zum verlässlichen Indikator für Resilienz. Unternehmen, die Compliance in ihre Cloud-Strategie, die Durchsetzung von Richtlinien und ihre Remediation-Workflows integrieren, schaffen das Vertrauen, dass ihre Umgebungen dauerhaft sicher skalierbar sind. In diesem Verständnis ist Compliance kein Mehraufwand – sondern konzipierte, messbare Resilienz. |

Cloud compliance is no longer just a technical matter. Executives demand transparency regarding regulatory risks, supervisory authorities expect comprehensive evidence instead of mere declarations of intent, and corporate customers require real-time security. At the same time, frameworks like NIST and CIS are becoming increasingly difficult to implement as cloud environments are becoming more fragmented across providers, regions, and operating models.

For security professionals, this development is structurally conditioned: Compliance is becoming more extensive, the cloud is not standing still, and classic audit models were not developed for either. This dilemma forces a change – from periodic validation to continuous, risk-aware control assurance. Why Cloud Compliance Has Become an Operating Model Problem In regulated industries, the central question has shifted: It’s no longer just about whether a company complies with SOC 2 or ISO 27001, but whether it can continuously demonstrate the effectiveness of its controls and permanently reduce risk values in ever-changing environments. Regulatory pressure is increasing on multiple levels simultaneously: Companies must map controls according to SOC 2, ISO 27001, NIST, and CIS, as well as meet requirements from PCI DSS 4.0, HIPAA, GDPR, and DORA. The costs of non-compliance often now exceed those of remediation—through fines, failed audits, and delayed business closures. Compounding the issue, hybrid and multi-cloud environments significantly impair transparency. Workloads that span AWS, Azure, GCP, SaaS, and on-premises systems create different levels of control and models of shared responsibility. Enforcing policies uniformly thus becomes a systemic issue. In practice, compliance violations are therefore less due to missing policies and more due to visibility gaps, configuration deviations, and delayed detection. Six criteria that modern compliance tools must meet Effective cloud compliance platforms today must meet multiple requirements simultaneously. First, unified visibility across cloud, on-premises, Kubernetes, and endpoints is essential – controls cannot be applied to unknown or inconsistently inventoried assets. Second, covering multiple regulatory frameworks requires the ability to define controls once and reuse them for different regulations. Third, evidence collection must be automated based on live telemetry to eliminate reliance on manual, time-sensitive artifacts. Fourth, risk-based prioritization is crucial: Not all control gaps are equally critical – tools must help distinguish real risks from false alarms. Fifth, platforms should be directly integrated with remediation workflows and ITSM systems so that problems are not only reported but also resolved. Sixth, audit-compliant reporting is necessary, which withstands regulatory controls and robustly supports risk assessment. The ten platforms at a glance Qualys TotalCloud with Policy Audit is considered a comprehensive foundation for companies that need to demonstrate continuous control effectiveness in dynamic cloud environments. The platform evaluates configurations in AWS, Azure, GCP, OCI, Kubernetes, and container environments, allowing controls to be defined once and assessed across more than a hundred regulatory frameworks. Wiz impresses with agentless transparency across cloud workloads, configurations, identities, and data, as well as context-based risk diagrams that reveal attack paths. As a high-quality layer for risk and exposure analysis, the platform serves more for prioritization than for actual compliance enforcement. Microsoft Defender for Cloud is particularly suitable for Azure-centric strategies. The native integration into Microsoft environments offers solid posture management features but reaches its limits with multi-cloud or more extensive regulatory requirements. Orca Security excels for cloud-native teams with fast, agentless visibility but requires additional tools for formal audit requirements. Palo Alto Networks Cortex Cloud links compliance signals with threat detection and serves as a security context layer for threat-oriented compliance decisions. Trend Micro Cloud One focuses on workload and container security and complements governance-oriented platforms. SentinelOne Singularity Cloud Platform extends endpoint-based security models to cloud environments but relies on external tools for formal compliance. Fortinet Lacework Cloud Security analyzes behavioral risks and deviations across cloud workloads – an approach that meaningfully complements static configuration checks but requires additional structuring for regulatory audits. AWS Security Hub serves as an aggregation layer for compliance results for AWS-native teams, but is generally not sufficient for multi-cloud requirements. ServiceNow Risk & Compliance finally addresses governance, workflow orchestration, and audit execution, but relies on cloud security platforms for continuous control validation. Compliance as measurable resilience In cloud-first companies, operational resilience is demonstrated thru continuous control enforcement, drift detection, risk prioritization, and robust evidence under real-world conditions. When compliance functions as a permanent operational model rather than an audit measure, it becomes a reliable indicator of resilience. Companies that integrate compliance into their cloud strategy, policy enforcement, and remediation workflows build the trust that their environments are permanently securely scalable. In this understanding, compliance is not an additional burden – but designed, measurable resilience. |

Dr. Jakob Jung ist Chefredakteur Security Storage und Channel Germany. Er ist seit mehr als 20 Jahren im IT-Journalismus tätig. Zu seinen beruflichen Stationen gehören Computer Reseller News, Heise Resale, Informationweek, Techtarget (Storage und Datacenter) sowie ChannelBiz. Darüber hinaus ist er für zahlreiche IT-Publikationen freiberuflich tätig, darunter Computerwoche, Channelpartner, IT-Business, Storage-Insider und ZDnet. Seine Themenschwerpunkte sind Channel, Storage, Security, Datacenter, ERP und CRM.

Dr. Jakob Jung is Editor-in-Chief of Security Storage and Channel Germany. He has been working in IT journalism for more than 20 years. His career includes Computer Reseller News, Heise Resale, Informationweek, Techtarget (storage and data center) and ChannelBiz. He also freelances for numerous IT publications, including Computerwoche, Channelpartner, IT-Business, Storage-Insider and ZDnet. His main topics are channel, storage, security, data center, ERP and CRM.

Kontakt – Contact via Mail: jakob.jung@security-storage-und-channel-germany.de